آژانس امنیت ملی آمریکا NSA و نهاد دیگر دولت آمریکا CISA با همکاری برخی از آژانسهای امنیت سایبری دولتهای استرالیا و نیوزیلند توصیه های خود را برای استفاده موثر از PowerShell برای کمک به تامین امنیت و دفاع سایبری در سیستمهای ویندوزی به اشتراک گذاشتند.

پاورشل یک نرمافزار چند پلتفرمی مبتنی بر مایکروسافت NET. برای پیکربندی، خودکارسازی وظایف سیستمی، command line و زبان scripting است و به دلیل ویژگیهای گسترده و قدرتمند این پلتفرم، توان دسترسی به دایرکتوریهای مختلف و ایجاد فایلهای اسکریپ، از پاورشل اغلب در مراحل پس از نفوذ به سیستم استفاده میشود. از پاورشل حتی برای اسکن شبکههای کامپیوتری با نرمافزار NMAP نیز میتوان استفاده کرد.

با این حال خود پاورشل یک پلتفرم مخرب نیست و مایکروسافت این نرمافزار را برای مقاصد مفید ارائه کرده است. علاوه بر استفادههای مخرب، این نرمافزار برای دفاع سایبری خصوصا در سیستمهای ویندوزی بسیار کارآمد و مفید است و در این زمینه نیز میتوان از آن استفاده کرد، به همین دلیل NSA با همکاری نهادهای مشابه، توصیههای خود را در این رابطه به اشتراک گذاشته است.

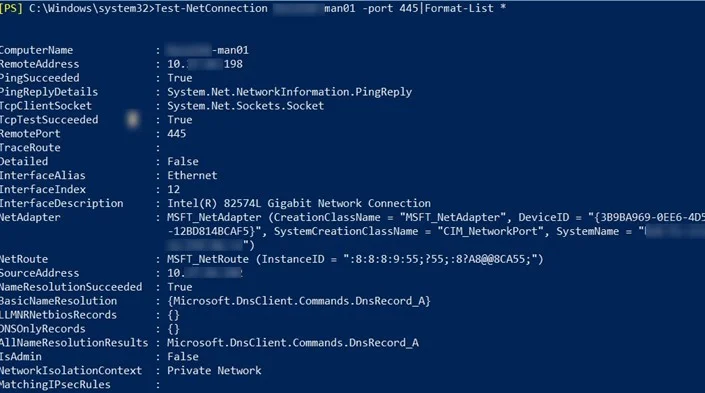

کاهش خطر سوءاستفاده از پاورشل توسط عوامل مخرب نیاز به بکارگیری قابلیتهای مهم این پلتفرم از جمله PowerShell remoting دارد که مانع از نمایش اطلاعات هویتی مهم مانند رمز عبور به حالت plain-text در یک اتصال ریموت و احتمالا مخرب میشود. با این حال مدیران سیستم باید توجه داشته باشند که اضافه کردن این قابلیت در پاورشل بر روی شبکهی خصوصی، به طور خودکار در ویندوز Firewall یک قانون جدید اضافه میکند که همهی اتصالات را مجاز میکند.

شخصی سازی و انجام تنظیمات ویندوز فایروال برای اجازهی اتصال دادن به endpoint های تایید شده و شناخته شده، یکی دیگر از اقدامات برای کاهش خطرات سایبری است و شانس مهاجم را برای حرکت lateral movement که در واقع نفوذ عمقی به لایههای سیستم تا رسیدن به منبع است را کاهش میدهد. برای کانکشنهای ریموت نیز NSA توصیه کرده که آپدیت به پاورشل نسخه 7 انجام شود و در آن پشتیبانی از SSH نیز برای امنیت و احراز هویت public-key نیز مورد نیاز است.

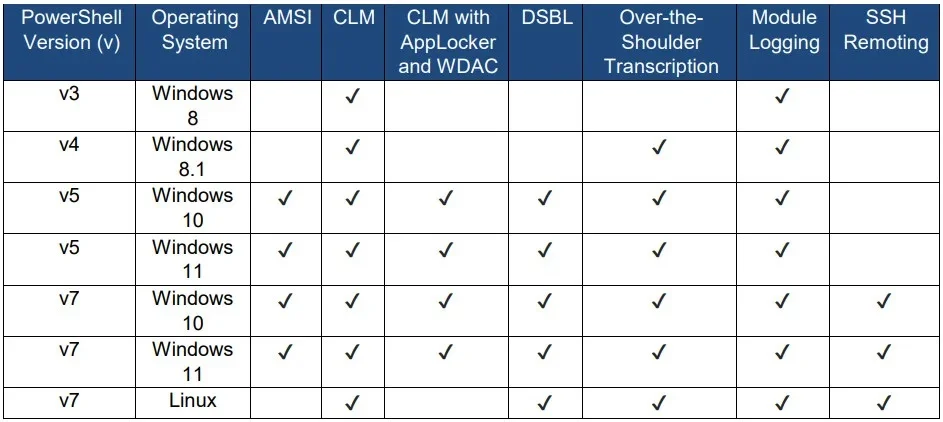

فعال کردن قابلیت PowerShell remoting بین هاست های ویندوزی و لینوکسی و دسترسی ریموت ایمن با استفاده از SSH بدون بکارگیری رمزعبوری واحد برای تمام دستورات و کانکشنها از دیگر توصیههای این آژانس امنیت است. توصیه مهم دیگر این است که با استفاده از اپلیکیشنهای AppLocker و یا قابلیت کنترل اپلیکیشن ویندوز دیفندر (WDAC)، توان عملیاتی PowerShell را در حالت Constrained Language قرار داد که با اضافه کرده سیاستهای محدودیت نصب فایلهای احتمالی مخرب و کاهش توان پاورشل برای استفادهی مخرب و نادرست همراه است.

نظارت بر فعالیت PowerShell و بررسی گزارشها و Log های آن، 2 توصیه مهم دیگری برای مانیتورینگ این پلتفرم برای استفادههای مخرب در سیستم است. در همین راستا NSA توصیه کرده که قابلیتهای Deep Script Block Logging ،Module Logging و Over-the-Shoulder transcription برای پاورشل فعال شود. دو مورد اول یک پایگاه داده کامل از لاگهای پاورشل و رصد فعالیت در این پلتفرم ایجاد میکنند که شامل دستورات پنهان و commands و اسکریپتهای اجرا شده نیز میشود و ویژگی سومی Over-the-Shoulder transcription نیز مدیران سیستم را از هر input یا output پاورشل برای بررسی و تعیین مقاصد و هدف احتمالی مهاجم سایبری آگاه میسازد.

با این حال همهی نسخههای PowerShell از این ویژگیها برخوردار نیستند و توصیه میشود که ورژن 7 این نرمافزار نصب شود. توصیه های امنیتی اخیر NSA نشان از اهمیت استفاد از PowerShell برای ایمن کردن سیستمهای ویندوزی سازمانها و کسب و کارها است. هنگامی که این پلتفرم به درستی تنظیم و پیکربندی شود میتواند برای امنیت، رسیدگی به سیستم، خودکارسازی وظایف و بررسی و رصد فعالیتهای سایبری مفید باشد.

- تحقیقات جدید: بلاک چین آن طور که مطرح گردیده بود ایمن و غیرمتمرکز نیست

- FCC کسپرسکی را در کنار شرکت های چینی در لیست تهدیدات امنیتی قرار داد

- آموزش: چگونه IP شبکه ها و کشور ها را در کامپیوتر شخصی خود بلاک کنیم؟

- افزایش پذیرش و محبوبیت مدل جدید امنیت ابری security-as-code